工業(yè)互聯(lián)網(wǎng)面臨的安全威脅及安全防護建議——基于通信與自動控制技術的視角

隨著信息技術與工業(yè)生產(chǎn)的深度融合,工業(yè)互聯(lián)網(wǎng)已成為推動制造業(yè)數(shù)字化轉型和智能化升級的關鍵基礎設施。它將傳統(tǒng)的工業(yè)控制系統(tǒng)(ICS)、物聯(lián)網(wǎng)(IoT)設備、云計算和大數(shù)據(jù)等技術融為一體,實現(xiàn)了生產(chǎn)全要素、全產(chǎn)業(yè)鏈、全價值鏈的深度互聯(lián)與高效協(xié)同。這種開放、互聯(lián)的特性也使其面臨著前所未有的安全挑戰(zhàn)。本文將從通信與自動控制技術的核心層面,分析工業(yè)互聯(lián)網(wǎng)面臨的主要安全威脅,并提出相應的安全防護建議。

一、 工業(yè)互聯(lián)網(wǎng)面臨的主要安全威脅

工業(yè)互聯(lián)網(wǎng)的安全威脅呈現(xiàn)出復合性、隱蔽性和破壞性強的特點,主要可歸結為以下幾類:

- 通信網(wǎng)絡層面的威脅:

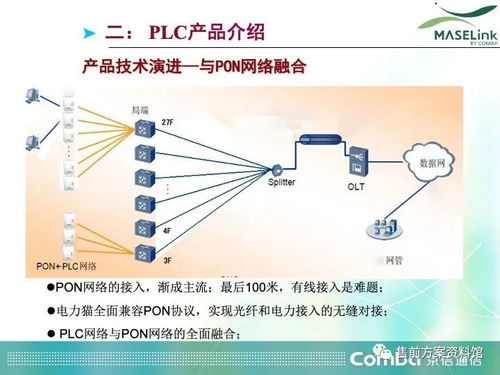

- 網(wǎng)絡攻擊與數(shù)據(jù)竊取:工業(yè)互聯(lián)網(wǎng)依賴于大量有線/無線通信協(xié)議(如OPC UA、MQTT、5G、工業(yè)以太網(wǎng)等)進行數(shù)據(jù)傳輸。這些通信鏈路可能成為攻擊者進行竊聽、中間人攻擊、數(shù)據(jù)篡改或拒絕服務攻擊(DDoS)的入口。敏感的生產(chǎn)數(shù)據(jù)、工藝配方、控制指令一旦被竊取或篡改,將直接威脅企業(yè)核心競爭力和生產(chǎn)安全。

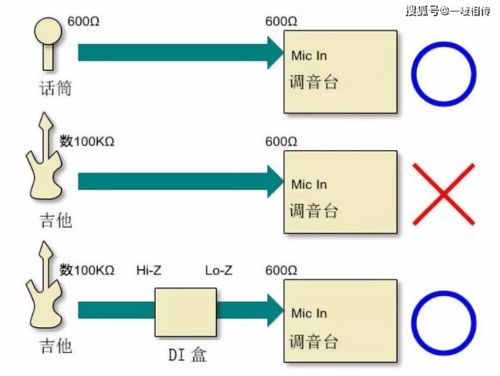

- 協(xié)議脆弱性:許多工業(yè)通信協(xié)議(如Modbus、Profibus等)在設計之初并未充分考慮安全性,普遍缺乏認證、加密和完整性校驗機制,極易被利用進行非法訪問和指令注入。

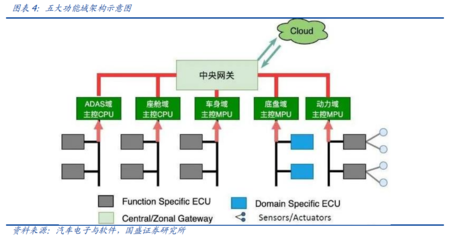

- 邊界模糊化風險:IT(信息技術)與OT(運營技術)網(wǎng)絡的融合,打破了傳統(tǒng)工業(yè)控制網(wǎng)絡的物理隔離“安全孤島”,使得來自互聯(lián)網(wǎng)的威脅能夠長驅直入,直接攻擊生產(chǎn)控制層。

- 自動控制與設備層面的威脅:

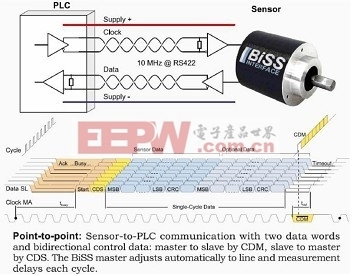

- PLC、DCS等控制器漏洞:作為工業(yè)自動化的“大腦”,可編程邏輯控制器(PLC)、分布式控制系統(tǒng)(DCS)等核心控制設備存在固件漏洞、后門或配置缺陷。攻擊者可通過利用這些漏洞,直接下發(fā)惡意控制指令,導致生產(chǎn)線異常停機、設備損毀甚至發(fā)生安全事故。

- 智能終端與傳感設備風險:海量的智能傳感器、執(zhí)行器、工業(yè)機器人等邊緣設備,普遍存在算力有限、安全防護能力弱、難以及時更新補丁等問題。它們可能成為攻擊的跳板或被僵尸網(wǎng)絡控制,用于發(fā)起分布式攻擊或干擾正常控制回路。

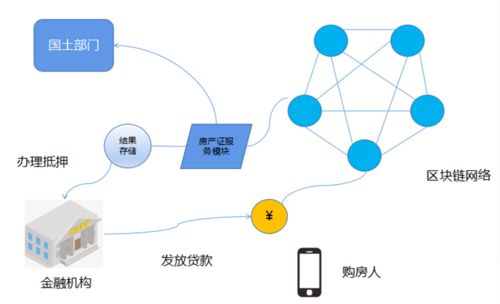

- 供應鏈安全:工業(yè)互聯(lián)網(wǎng)系統(tǒng)涉及眾多軟硬件供應商,供應鏈中的任何一個環(huán)節(jié)(如開源組件、第三方庫、預裝軟件)被植入惡意代碼,都可能導致整個系統(tǒng)存在“后門”,安全風險難以追溯和管控。

- 平臺與應用層面的威脅:

- 工業(yè)云平臺安全:部署在云端的工業(yè)互聯(lián)網(wǎng)平臺承載著數(shù)據(jù)匯聚、模型分析、應用開發(fā)等重要功能。云平臺自身的安全漏洞、不當?shù)呐渲霉芾怼⒈∪醯纳矸菖c訪問控制,可能導致大規(guī)模數(shù)據(jù)泄露或服務中斷。

- 惡意軟件與高級持續(xù)性威脅(APT):針對工業(yè)環(huán)境的專用惡意軟件(如Stuxnet、Havex、Trisis)能夠深度潛伏,長期竊取數(shù)據(jù)或伺機破壞。APT組織發(fā)動的定向攻擊,目標明確、手段隱蔽,對關鍵工業(yè)基礎設施構成嚴重威脅。

二、 基于通信與自動控制技術的安全防護建議

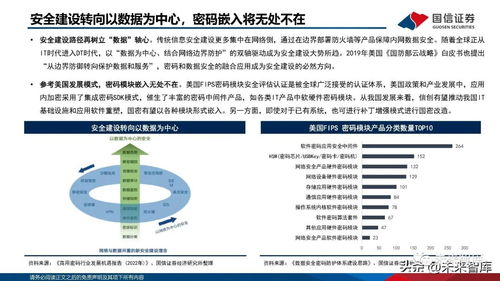

應對上述威脅,需要構建一個覆蓋“云-網(wǎng)-邊-端”、深度融合通信安全與自動控制功能安全的縱深防御體系。

- 強化通信安全,構建可信傳輸通道:

- 協(xié)議安全增強:對傳統(tǒng)工業(yè)協(xié)議進行安全加固,或在新建系統(tǒng)中優(yōu)先采用內(nèi)置安全機制的現(xiàn)代協(xié)議(如OPC UA over TLS)。在通信網(wǎng)絡中強制實施身份認證、訪問控制和數(shù)據(jù)加密(如采用IPsec VPN、工業(yè)防火墻的深度數(shù)據(jù)包檢測)。

- 網(wǎng)絡分區(qū)與隔離:遵循IEC 62443標準,對工業(yè)網(wǎng)絡進行合理的區(qū)域劃分和管道隔離。在IT與OT網(wǎng)絡之間部署工業(yè)隔離網(wǎng)閘或下一代防火墻,實現(xiàn)協(xié)議剝離、內(nèi)容審查和單向數(shù)據(jù)傳遞,確保控制網(wǎng)絡的相對封閉性。

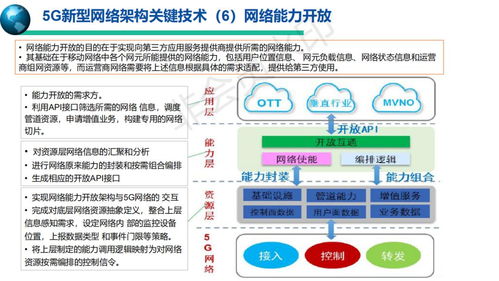

- 無線通信安全:對于5G、Wi-Fi 6等無線接入場景,采用終端入網(wǎng)認證、空口加密、切片隔離等技術,防止無線信號被竊聽和干擾。

- 夯實設備與控制安全,筑牢底層防線:

- 設備安全加固:對PLC、RTU等關鍵控制設備實施最小化權限配置、關閉無用端口和服務。建立工業(yè)設備漏洞管理機制,及時評估和修復已知漏洞。推廣使用具備內(nèi)生安全功能的設備。

- 控制邏輯與行為監(jiān)控:在自動控制系統(tǒng)中引入“白名單”機制,只允許預先核準的控制指令和工藝參數(shù)執(zhí)行。部署工業(yè)入侵檢測系統(tǒng)(IDS),通過監(jiān)測網(wǎng)絡流量和設備運行狀態(tài)(如異常指令頻率、寄存器值突變),實時發(fā)現(xiàn)異常行為和潛在攻擊。

- 供應鏈安全管理:建立供應商安全準入和評估機制,對引入的軟硬件組件進行安全檢測。推動國產(chǎn)自主可控的工業(yè)控制系統(tǒng)和核心部件的研發(fā)與應用。

- 構建一體化安全運維與管理體系:

- 統(tǒng)一安全態(tài)勢感知:建設覆蓋全廠的工業(yè)互聯(lián)網(wǎng)安全態(tài)勢感知平臺,匯聚網(wǎng)絡、設備、控制、應用等多維安全數(shù)據(jù),利用大數(shù)據(jù)和人工智能技術進行分析、關聯(lián)和可視化,實現(xiàn)威脅的全局預警和快速響應。

- 縱深防御與聯(lián)動響應:將邊界防護、網(wǎng)絡監(jiān)測、終端防護、應用安全等能力進行有機整合,形成協(xié)同聯(lián)動的縱深防御體系。建立并定期演練安全事件應急響應預案。

- 強化人員與管理:定期對工業(yè)自動化工程師、運維人員和安全管理員進行安全意識與專業(yè)技能培訓。建立健全覆蓋系統(tǒng)全生命周期的安全管理制度和操作規(guī)范。

###

工業(yè)互聯(lián)網(wǎng)的安全是保障國家關鍵信息基礎設施安全、維護制造業(yè)穩(wěn)定運行的基石。其安全防護是一個動態(tài)、系統(tǒng)的工程,沒有一勞永逸的解決方案。必須從通信與自動控制的技術本質(zhì)出發(fā),堅持管理與技術并重,防御與監(jiān)測結合,持續(xù)構建和完善主動免疫、動態(tài)防御的安全能力。通過技術創(chuàng)新與管理優(yōu)化雙輪驅動,方能在享受工業(yè)互聯(lián)網(wǎng)帶來的巨大紅利的有效應對各類安全威脅,護航制造業(yè)高質(zhì)量發(fā)展。

如若轉載,請注明出處:http://www.szwi.com.cn/product/60.html

更新時間:2026-04-27 14:05:33